上記のブログ記事の続きです。

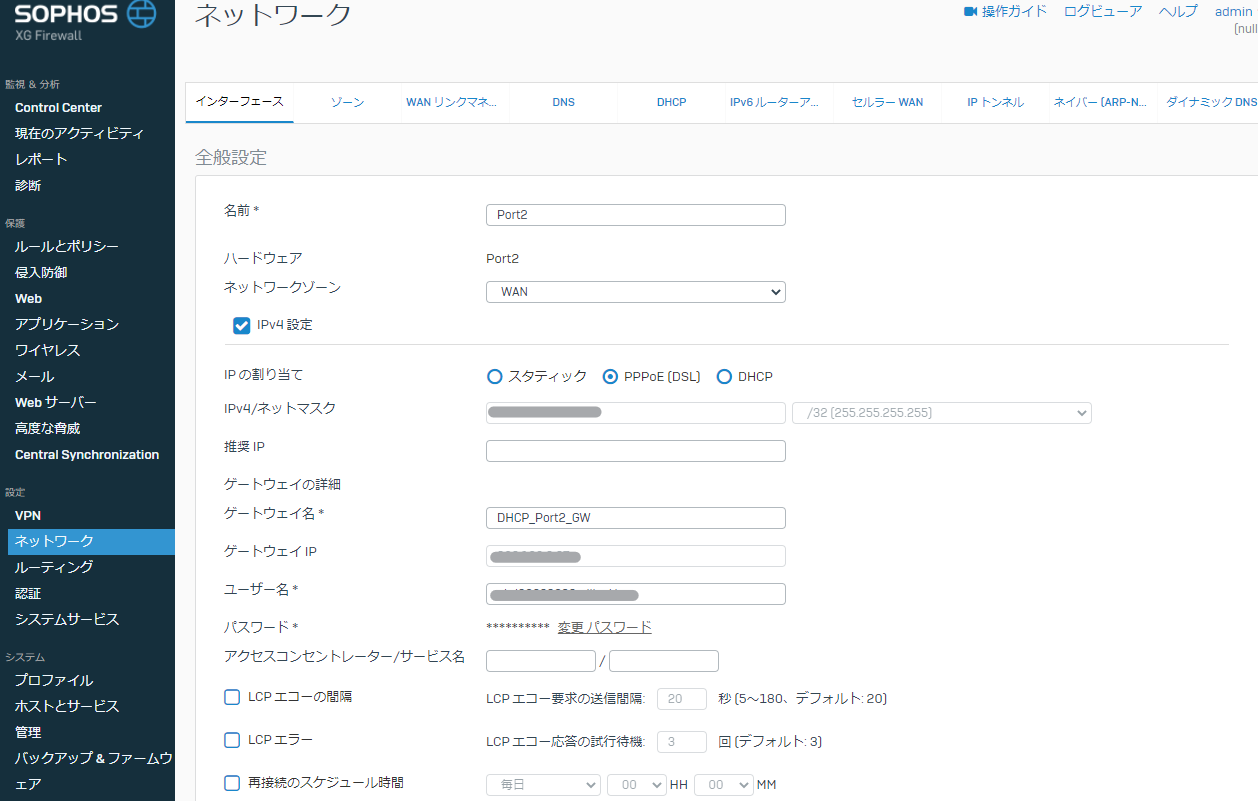

ネットワーク > インターフェース

Port1に対してはインストール中にIPv4アドレスレンジを設定していたので、そのままで良ければ変更する必要はありません。

Port2 (WAN) 側はDHCPでIPv4アドレスを取得していると思います。

PPPoEを使う場合はここでインターフェース上に接続用ユーザ、パスワードを入れていきます。

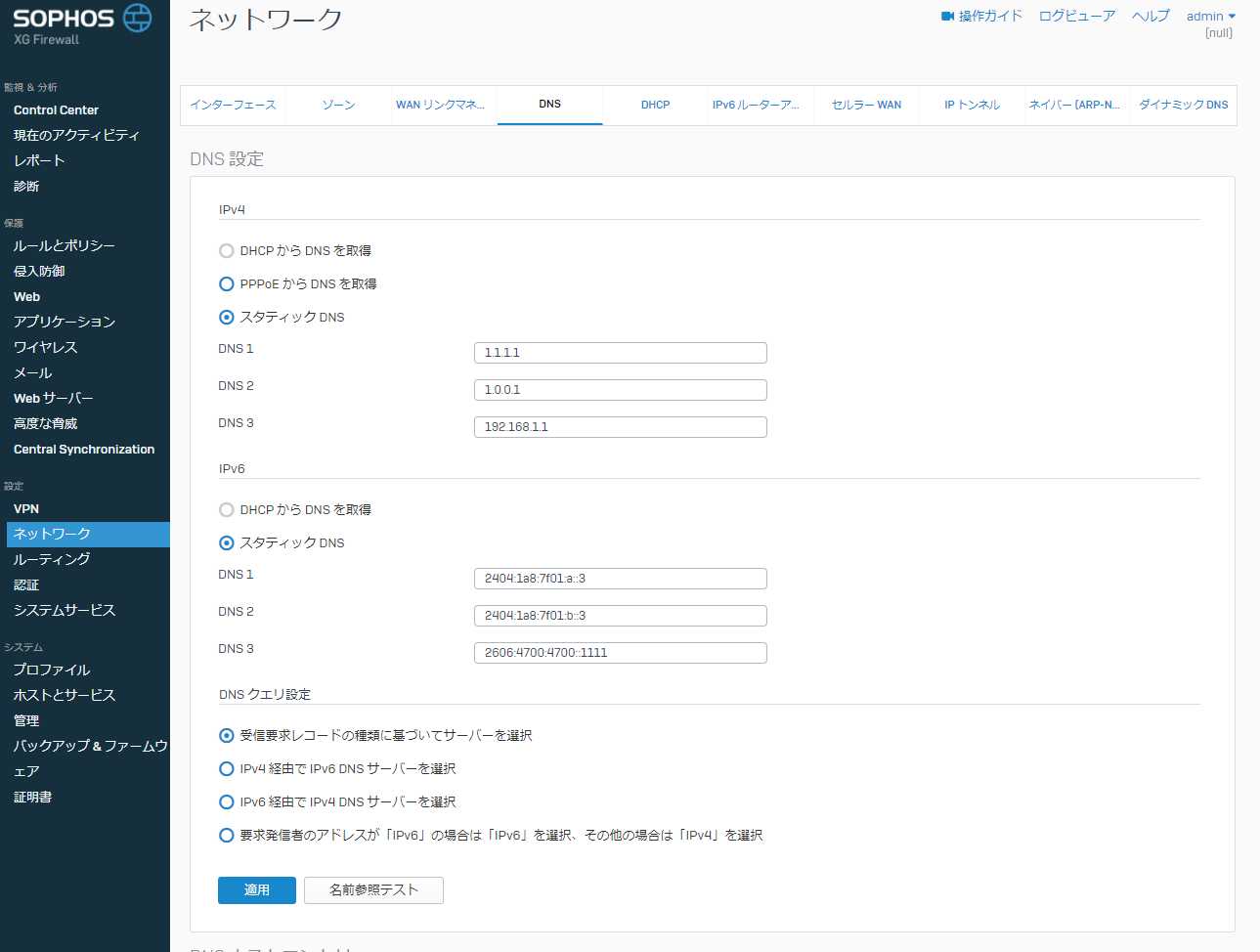

ネットワーク > DNS

DNSアドレスはWAN側のPPPoE/DHCPで受け取ったものをそのまま使うことも、手動で指定することも出来ます。自分の場合はプロバイダーから割り当てられるDNSサーバが貧弱だったので手動でNTTフレッツ網内のDNSサーバ or Cloudflare DNSを利用するように指定しました。

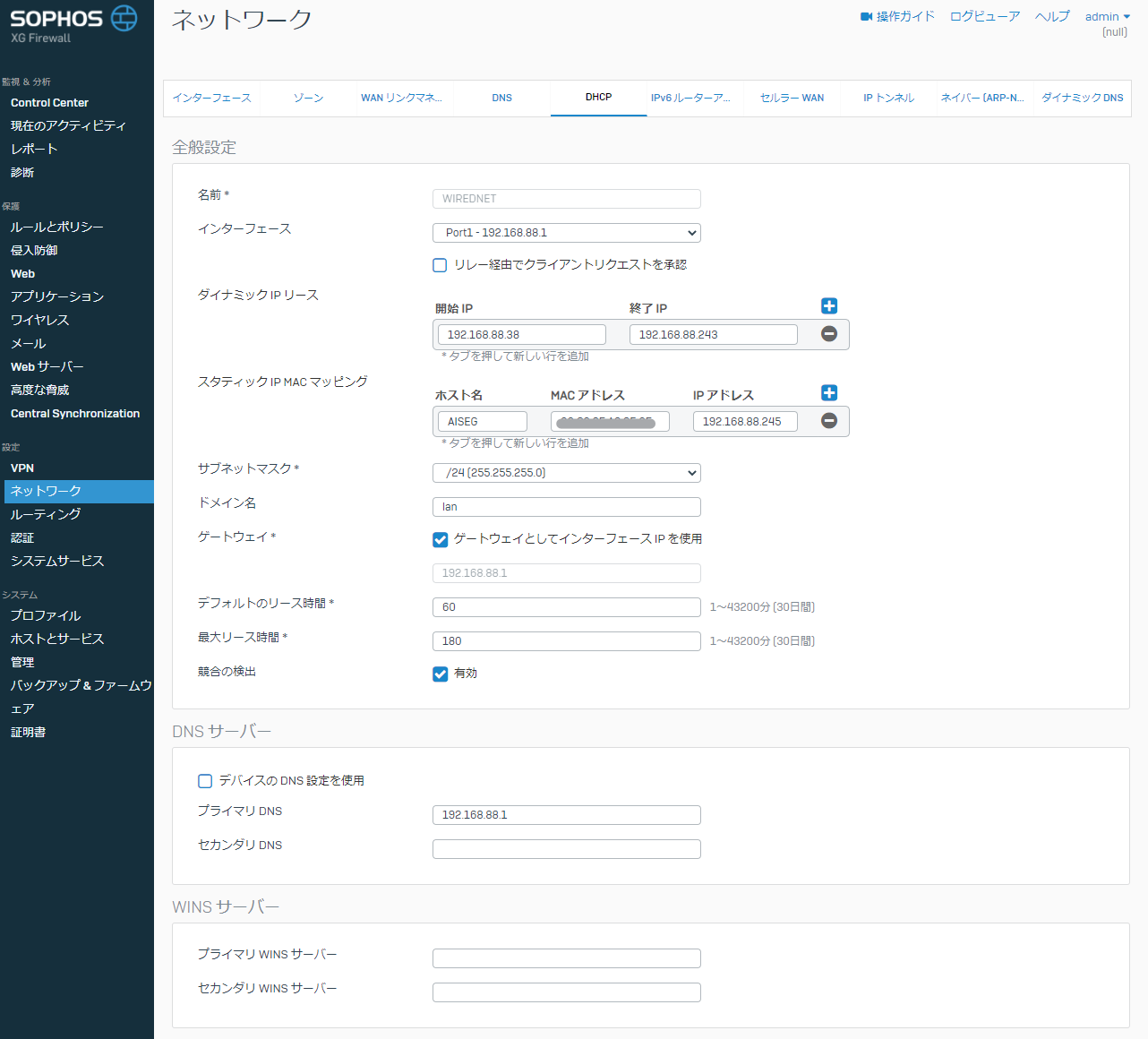

ネットワーク > DHCP

LAN側に対してDHCPv4サービスの設定をしていきます。

LAN内でアドレスを固定したい場合は、DHCPv4アドレスプールの外側でMACアドレスとIPv4アドレスをマッピングしていきます。

ネットワーク > IPトンネル (DS-Lite/Transix)

DS-Lite (Transix)のIPv4 over IPv6トンネルを使って高速にインターネットを繋ぎたい時は、XG FirewallではIPトンネルを設定します。

ここでリモートエンドポイントは gw.transix.jp のIPアドレスを実際にIPv6アドレスに解決したものを値として指定する必要があります。

また、ローカルエンドポイントは素直にやろうとすると、HGWからDHCPv6で割り振られたIPv6アドレスを指定すると思いますが、フレッツの半固定IPv6アドレスの場合はXG Firewallで別名アドレス(セカンダリアドレス)を直接手動で設定してしまった方が良いです。

XG Firewallを再起動したりした時にDHCPv6で振ってくるIPアドレスが変わってくる→IPトンネルが確立しなくなることが多々あるので。(プロバイダーでも乗りかえない限りプレフィックスは変わらないので手動で振ってしまって良い)

ネットワーク > ルーティング

Port2 (WAN) 側でDHCPv4でIPv4アドレスを受け取っているとき、もしくはPPPoEでIPv4アドレスをもらっているときは、表示はされませんが自動的にIPv4ユニキャストルートとしてデフォルトルートが設定されています。

IPトンネルでDS-Lite/Transixを利用するときは、この画面上でデフォルトルートとして手動設定する必要があります。

上記の画面ではIPv6ユニキャストルートに::/0を明示的に指定していますが、これはDS-Lite/Transix向けにローカルエンドポイントIPv6アドレスを固定するために手動でIPv6アドレスを指定したときの名残です。

ルールとポリシー > ファイアウォールルール

ここまで来たらもう一息です。

Traffic to WANルールとして以下のような設定を入れていきます。

リンクNATルールは指定しなければ、デフォルトのDefault SNAT IPv4ルールにマッチして自動的にPort 2 (WAN)側のインターフェースIPアドレスに化かされて(Source NATされて)外に出て行きます。

ここまでやればとりあえずIPv4なインターネットの世界には到達可能になったはずです。お疲れさまでした。